Profesjonalne systemy e-learningowe w cyberbezpieczeństwie to nowoczesne rozwiązania, które łączą zaawansowaną technologię z praktycznym podejściem do nauki. Nasze platformy są w pełni responsywne – działają na komputerach, tabletach i smartfonach – oraz dostępne 24/7, co pozwala uczestnikom uczyć się w dowolnym miejscu i czasie.

Każdy kurs może zawierać lekcje wideo, materiały PDF, ćwiczenia interaktywne oraz testy dostępne dopiero po spełnieniu określonych warunków. System automatycznie śledzi czas nauki, postępy oraz wyniki uczestników, zapewniając pełną kontrolę nad procesem edukacyjnym.

Kluczowe możliwości systemu:

Po zaliczeniu wszystkich testów generowany jest automatyczny certyfikat PDF zawierający imię i nazwisko uczestnika, nazwę kursu oraz datę ukończenia szkolenia.

System umożliwia blokowanie kolejnych modułów do momentu zaliczenia poprzednich, wspierając metodyczne i skuteczne przyswajanie wiedzy.

Administratorzy mają dostęp do rozbudowanego panelu zarządzania, który pozwala na tworzenie kursów, zarządzanie użytkownikami, analizę wyników oraz monitorowanie aktywności uczestników w czasie rzeczywistym.

Platforma może być w pełni dostosowana do identyfikacji wizualnej firmy lub instytucji, a wszystkie dane przechowywane są zgodnie z przepisami RODO, z możliwością wdrożenia backupów i wersjonowania materiałów.

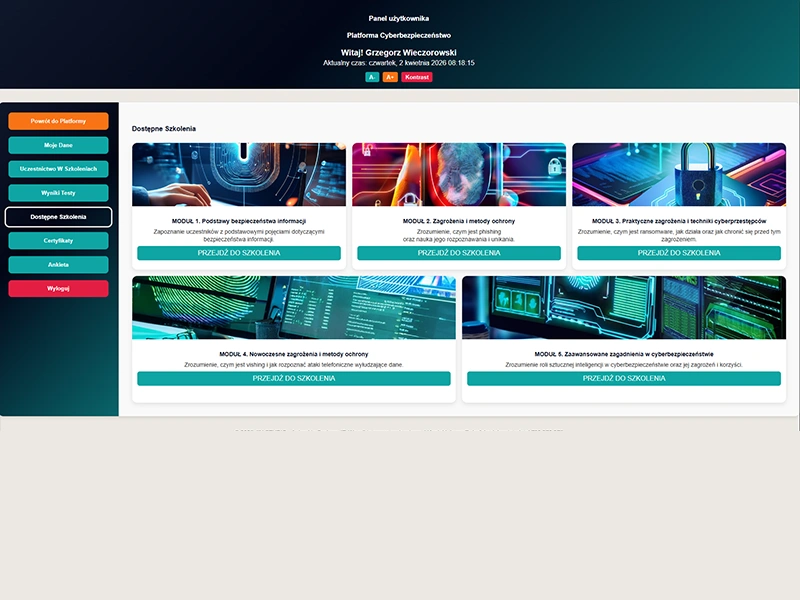

System obejmuje szeroki zakres tematyczny – od podstaw bezpieczeństwa informacji, przez zagrożenia i metody ochrony, aż po zaawansowane zagadnienia cyberbezpieczeństwa i aktualne wyzwania technologiczne.

Szkolenia zawierają realne scenariusze, praktyczne przykłady oraz aktualne zagrożenia, takie jak phishing, ransomware, socjotechnika czy bezpieczeństwo pracy zdalnej i danych w chmurze.

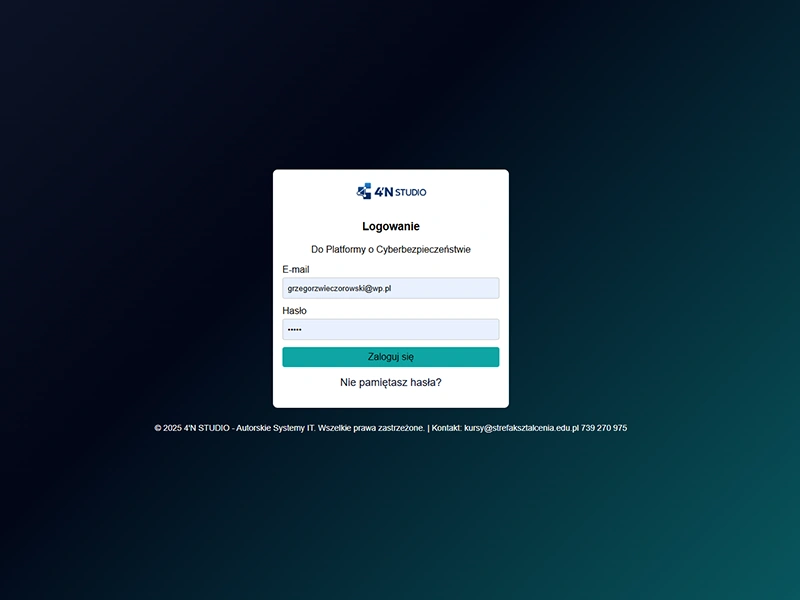

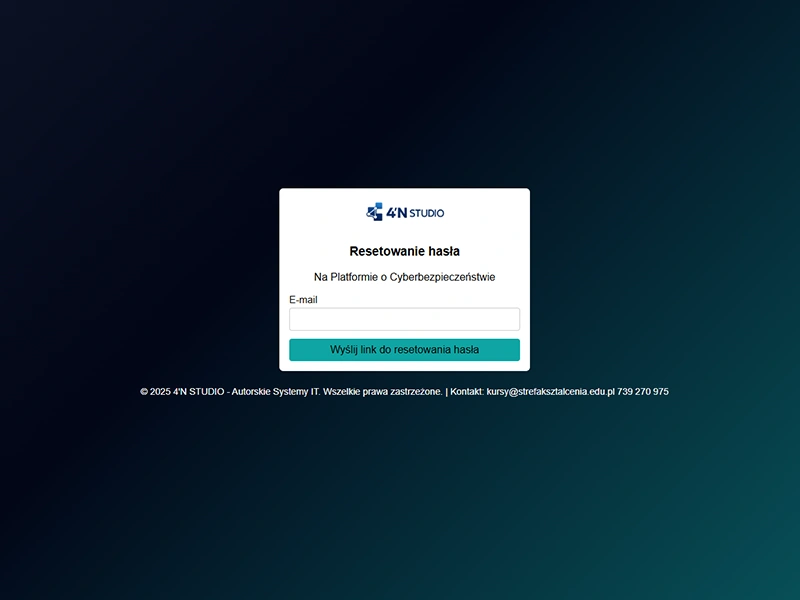

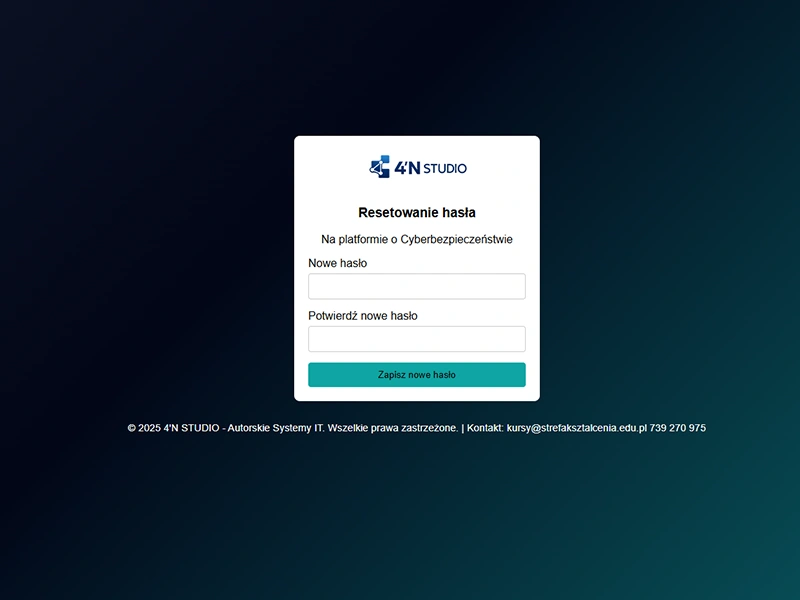

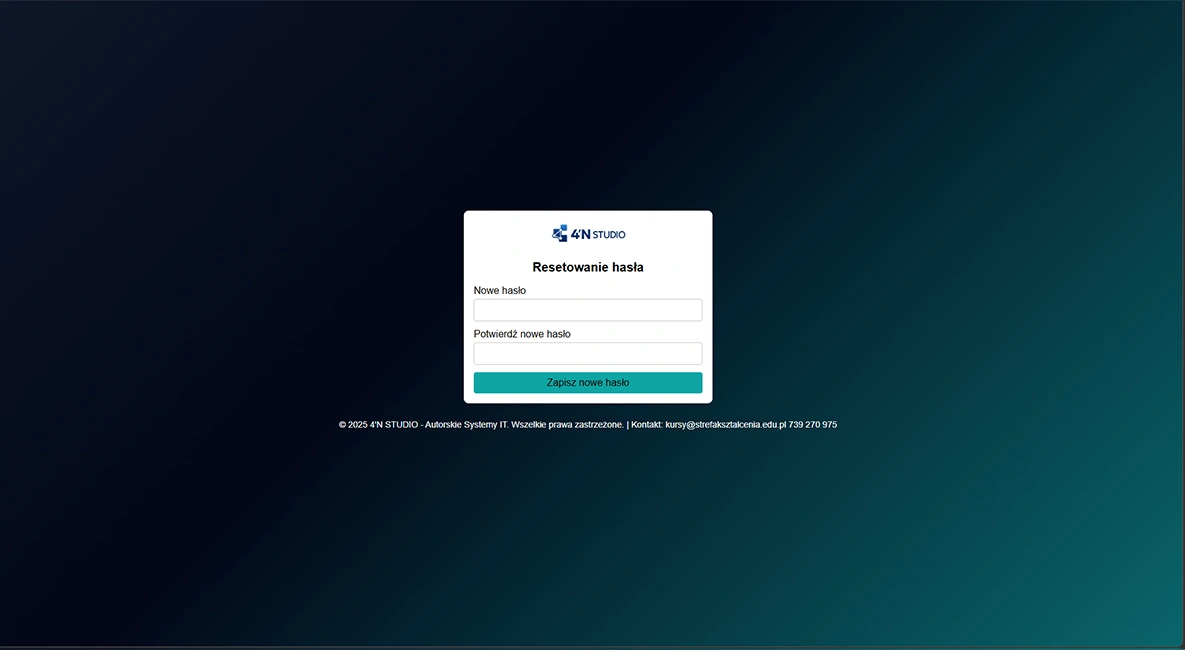

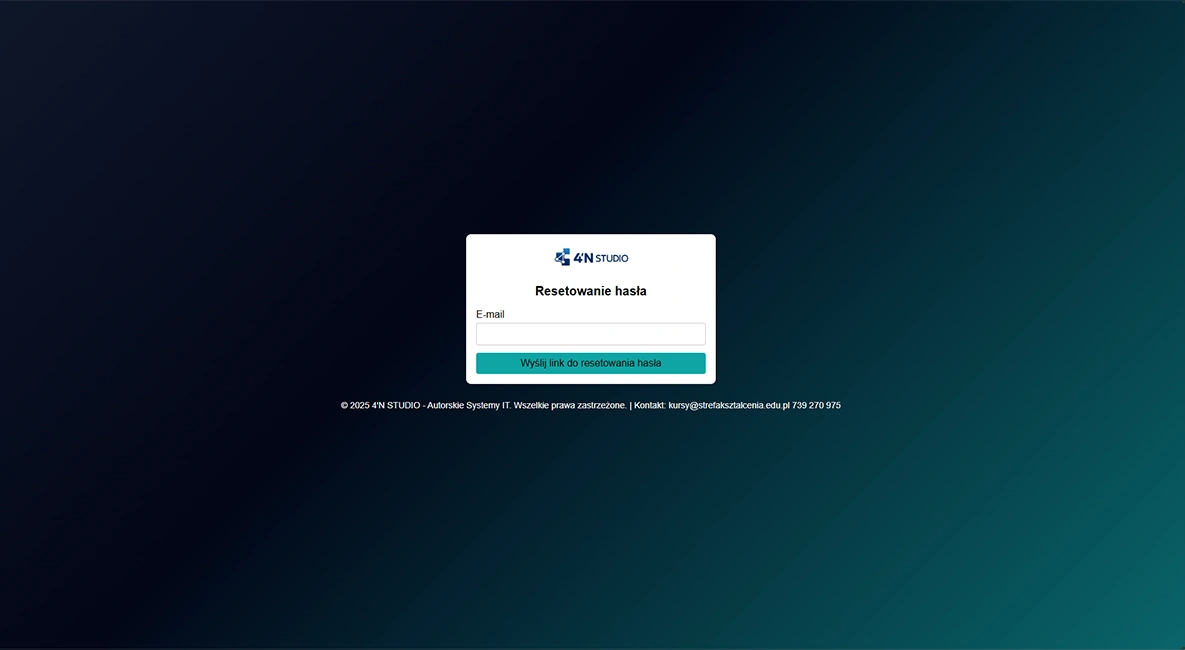

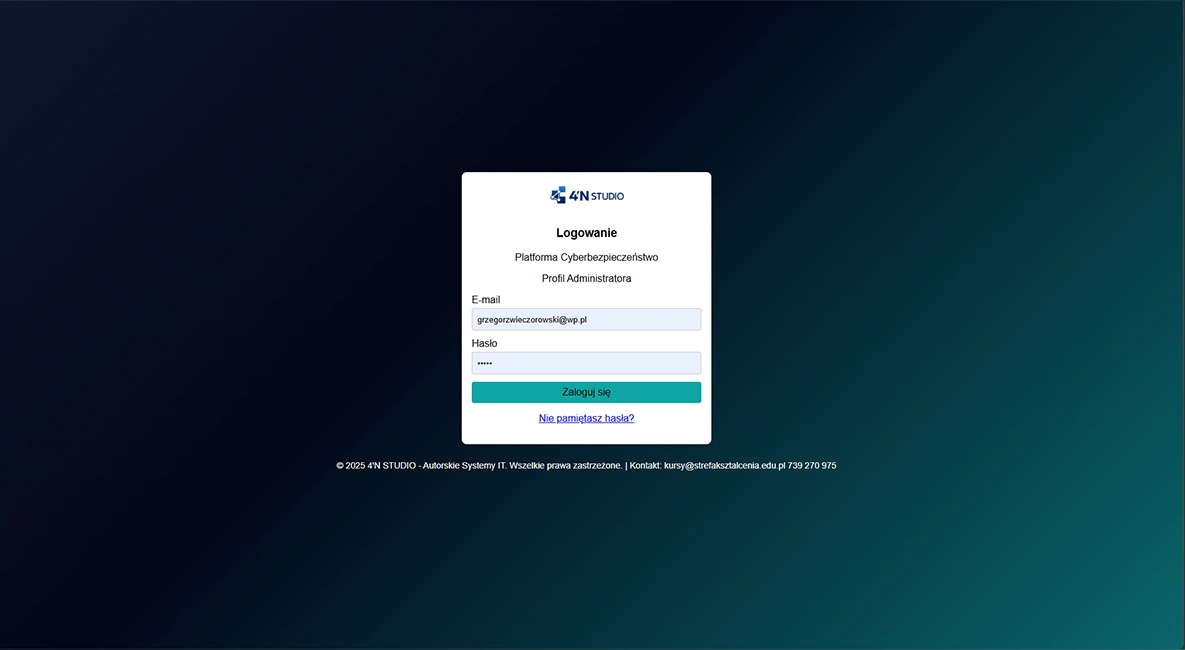

Platforma została wyposażona w zaawansowany system logowania 2FA (uwierzytelnianie dwuskładnikowe), który znacząco podnosi poziom bezpieczeństwa kont użytkowników oraz chroni dane przed nieautoryzowanym dostępem.

System spełnia standardy WCAG, zapewniając pełną dostępność dla osób z niepełnosprawnościami. Interfejs został zaprojektowany tak, aby był czytelny, intuicyjny i możliwy do obsługi przy użyciu technologii wspomagających.

Logowanie 2FA: dodatkowa warstwa bezpieczeństwa poprzez kod SMS lub aplikację uwierzytelniającą, chroniąca konta użytkowników przed nieautoryzowanym dostępem oraz próbami przejęcia sesji.

Dostępność WCAG: pełne dostosowanie platformy do standardów dostępności, w tym odpowiedni kontrast, nawigacja klawiaturą, logiczna struktura treści oraz kompatybilność z czytnikami ekranu.

Kreatywne ćwiczenia praktyczne: interaktywne zadania dopasowane do tematyki kursów, które pozwalają użytkownikom zastosować wiedzę w praktyce w realistycznych scenariuszach edukacyjnych.

Quizy przygotowawcze: zestawy pytań kontrolnych umożliwiające sprawdzenie wiedzy przed właściwym testem oraz skuteczne utrwalenie materiału szkoleniowego poprzez aktywną naukę.

Lektor (TTS): wbudowany system syntezatora mowy, który odczytuje treści kursów, wspierając osoby z niepełnosprawnościami wzroku oraz użytkowników preferujących naukę audio.

Dzięki tym rozwiązaniom platforma jest nie tylko bezpieczna, ale również w pełni dostępna i przyjazna dla każdego użytkownika, niezależnie od jego możliwości oraz stylu nauki.

Nasze platformy e-learningowe w obszarze cyberhigieny skutecznie wspierają edukację użytkowników w zakresie bezpiecznego korzystania z technologii i ochrony danych. Rozwiązania zostały zaprojektowane z myślą o instytucjach publicznych, placówkach edukacyjnych oraz organizacjach, które chcą podnieść poziom świadomości zagrożeń cyfrowych i ograniczyć ryzyko incydentów bezpieczeństwa.

🏫 Placówki edukacyjne – szkoły, uczelnie oraz centra szkoleniowe mogą prowadzić szkolenia z zakresu cyberhigieny, bezpiecznego korzystania z Internetu, ochrony danych osobowych oraz świadomego używania mediów społecznościowych. Uczniowie i studenci uczą się rozpoznawania zagrożeń, takich jak phishing, fake news czy cyberprzemoc.

🏢 Urzędy i administracja publiczna – system wspiera szkolenia pracowników w zakresie ochrony danych, RODO, bezpiecznej pracy na systemach informatycznych oraz reagowania na incydenty. Platforma umożliwia monitorowanie postępów, dokumentowanie szkoleń oraz spełnianie wymogów formalnych i audytowych.

🧑⚕️ Instytucje publiczne i sektor zdrowia – szkolenia obejmują bezpieczne przetwarzanie danych wrażliwych, ochronę systemów medycznych oraz zapobieganie wyciekom informacji. System umożliwia pełną kontrolę nad realizacją obowiązkowych szkoleń personelu.

🎓 Projekty edukacyjne i unijne – platforma wspiera realizację programów związanych z cyfryzacją i podnoszeniem kompetencji cyfrowych społeczeństwa. Umożliwia monitorowanie postępów uczestników, generowanie raportów oraz rozliczanie projektów zgodnie z wymaganiami instytucji finansujących.

🛡️ Szkolenia obowiązkowe z cyberbezpieczeństwa – obejmują zagadnienia takie jak cyberhigiena, ochrona danych osobowych, bezpieczne hasła, uwierzytelnianie dwuskładnikowe (2FA), ochrona przed phishingiem, ransomware oraz bezpieczna praca zdalna.

Systemy e-learningowe umożliwiają szybkie wdrożenie szkoleń z zakresu cyberbezpieczeństwa, skalowanie od małych grup po duże instytucje oraz pełną personalizację treści. Dzięki temu organizacje mogą skutecznie budować świadomość zagrożeń, minimalizować ryzyko błędów ludzkich oraz zwiększać poziom bezpieczeństwa cyfrowego.

Program nauczania został elastycznie opracowany i każdorazowo jest dopasowywany do indywidualnych wymagań Zamawiającego. Zakres szkolenia, liczba godzin dydaktycznych, czas trwania poszczególnych modułów oraz poziom zaawansowania materiału mogą być modyfikowane w zależności od potrzeb organizacji, specyfiki branży oraz grupy docelowej uczestników. Dzięki temu możliwe jest stworzenie optymalnego programu szkoleniowego – zarówno dla krótkich form edukacyjnych, jak i rozbudowanych cykli szkoleniowych obejmujących wiele obszarów cyberbezpieczeństwa.

1. Podstawy bezpieczeństwa informacji

Czym jest bezpieczeństwo informacji?

Omówienie kluczowych filarów bezpieczeństwa: poufność, integralność i dostępność. Przykłady ich zastosowania w organizacjach i codziennym życiu oraz wskazówki, jak zapobiegać naruszeniom bezpieczeństwa.

Aspekty prawne związane z bezpieczeństwem informacji

Przegląd przepisów RODO oraz ustaw krajowych, analiza konsekwencji prawnych naruszenia danych osobowych oraz przykłady realnych sytuacji i ich skutków.

Zasady korzystania z Internetu

Jak świadomie poruszać się po stronach internetowych, rozpoznawać niebezpieczne witryny, blokować skrypty śledzące oraz zachować anonimowość w sieci.

Zasady korzystania z portali społecznościowych

Zarządzanie prywatnością w serwisach takich jak Facebook, Instagram czy TikTok oraz identyfikacja zagrożeń wynikających z publikowania danych i lokalizacji.

Zasady korzystania z poczty elektronicznej

Rozpoznawanie podejrzanych wiadomości, załączników i linków, ochrona przed phishingiem i spoofingiem oraz zasady bezpiecznej komunikacji mailowej.

Bezpieczeństwo komunikacji online

Szyfrowanie komunikacji (Signal, WhatsApp, ProtonMail), certyfikaty SSL/TLS, uwierzytelnianie oraz ochrona prywatności podczas spotkań online (Zoom, Teams).

Moduł stanowi fundament wiedzy o cyberbezpieczeństwie. Zawiera materiały wideo, checklisty oraz interaktywne ćwiczenia sprawdzające zdobytą wiedzę – wszystko dostępne w dowolnym czasie.

2. Zagrożenia i metody ochrony

Czym jest phishing?

Uczestnicy dowiedzą się, czym jest phishing oraz poznają jego najczęstsze formy – e-maile podszywające się pod instytucje, fałszywe strony logowania, wiadomości SMS oraz komunikatory. Omawiane są również techniki rozpoznawania takich ataków oraz skuteczne działania prewencyjne.

Zasady korzystania z bezpiecznych haseł

Lekcja pokazuje, jak tworzyć silne hasła, czym są menedżery haseł i jak z nich korzystać. Uczestnicy poznają najczęstsze błędy prowadzące do przejęcia kont oraz uczą się stosowania uwierzytelniania dwuskładnikowego (2FA).

Zagrożenia związane z publicznymi sieciami Wi-Fi

Wyjaśniamy, jak działają ataki typu „man-in-the-middle” oraz jak bezpiecznie korzystać z sieci publicznych. Wprowadzamy podstawy korzystania z VPN oraz zasady bezpiecznego przeglądania Internetu.

Zabezpieczanie sprzętu mobilnego

Praktyczne wskazówki dotyczące szyfrowania danych, ustawień prywatności, blokad ekranu oraz wykrywania szkodliwego oprogramowania. Omawiamy również zagrożenia związane z aplikacjami szpiegującymi oraz kontrolą uprawnień.

Metody pozyskiwania informacji (socjotechnika)

Omawiamy mechanizmy manipulacji wykorzystywane przez cyberprzestępców, takie jak podszywanie się pod współpracowników, wzbudzanie zaufania czy wywieranie presji czasu. Uczestnicy uczą się, jak rozpoznawać i skutecznie reagować na takie działania.

Bezpieczeństwo w płatnościach elektronicznych

Lekcja obejmuje bezpieczne metody płatności, rozpoznawanie fałszywych bramek płatności, ochronę kart płatniczych oraz identyfikację prób oszustw związanych z zakupami online.

W każdej lekcji uczestnicy poznają nie tylko teorię, ale również realne scenariusze i praktyczne przykłady, które pozwalają budować odporność na codzienne cyberzagrożenia.

3. Praktyczne zagrożenia i techniki cyberprzestępców

Czym jest ransomware i jak wygląda w praktyce?

Omawiamy przypadki realnych ataków ransomware, metody infekcji systemów, skutki blokady danych oraz procedury ich odzyskiwania. Uczestnicy uczą się również, jak zapobiegać tego typu incydentom oraz jak reagować w sytuacji zagrożenia.

Jak bezpiecznie korzystać z menedżera haseł w praktyce?

Krok po kroku przedstawiamy instalację, konfigurację oraz praktyczne wykorzystanie menedżerów haseł. Pokazujemy również, jak aktywować uwierzytelnianie dwuskładnikowe (2FA) oraz dlaczego stanowi ono kluczowy element ochrony kont.

Techniki stosowane przez cyberprzestępców

Uczestnicy poznają najczęściej wykorzystywane metody ataków, takie jak phishing, vishing, smishing, spoofing czy podszywanie się pod instytucje. Każda technika omawiana jest na podstawie rzeczywistych przykładów wraz z analizą ich skuteczności.

Uważaj, by nie zostać „mułem finansowym”

Wyjaśniamy mechanizmy wykorzystywania użytkowników do transferu nielegalnych środków finansowych. Lekcja uczy rozpoznawania podejrzanych ofert pracy oraz komunikatów, które mogą prowadzić do nieświadomego udziału w przestępstwie.

Bezprzewodowe życie – zabezpieczanie sieci Wi-Fi

Uczymy, jak prawidłowo konfigurować routery, zmieniać hasła administracyjne, aktywować nowoczesne protokoły bezpieczeństwa (WPA3) oraz kontrolować dostęp do sieci. Pokazujemy również, jak wykrywać nieautoryzowane urządzenia.

Bezpieczeństwo w pracy zdalnej

Praktyczne wskazówki dotyczące pracy na odległość – od szyfrowania danych i tworzenia kopii zapasowych, po korzystanie z VPN oraz zabezpieczanie komputerów i urządzeń przed atakami.

Moduł zawiera scenariusze inspirowane realnymi przypadkami, które przygotowują uczestników do szybkiego i świadomego reagowania na zagrożenia w życiu codziennym i zawodowym.

4. Nowoczesne zagrożenia i metody ochrony

Vishing – co to jest?

Ataki telefoniczne stają się coraz bardziej wyrafinowane. W tej lekcji uczestnicy uczą się, jak rozpoznawać oszustwa typu vishing, unikać manipulacji oraz świadomie reagować na próby wyłudzenia danych.

Phishing – stare problemy, nowe sposoby

Choć phishing jest znany od lat, cyberprzestępcy stale rozwijają swoje techniki. Omawiamy aktualne przykłady ataków, fałszywe strony logowania, e-maile i wiadomości SMS oraz skuteczne metody ich weryfikacji.

Jak cyberprzestępcy kradną dane przez telefon?

Wyłudzanie danych poprzez rozmowy telefoniczne, podszywanie się pod pracowników banków, instytucji lub działów technicznych. Uczestnicy poznają schematy rozmów oraz sposoby skutecznej obrony przed manipulacją.

Fake news i dezinformacja w sieci

W dobie mediów społecznościowych dezinformacja rozprzestrzenia się bardzo szybko. Lekcja pokazuje, jak weryfikować źródła informacji, rozpoznawać zmanipulowane treści oraz przeciwdziałać ich rozpowszechnianiu.

Jak zapewnić ciągłość działania organizacji?

Cyberataki mogą poważnie zakłócić funkcjonowanie instytucji i firm. Omawiamy przygotowanie na sytuacje kryzysowe, wdrażanie procedur bezpieczeństwa oraz tworzenie planów ciągłości działania (BCP).

Chmura obliczeniowa – podstawy

Przedstawiamy zasady bezpiecznego korzystania z chmury, w tym szyfrowanie danych, kontrolę dostępu oraz monitorowanie aktywności użytkowników w środowiskach cloudowych.

Moduł przygotowuje uczestników do realnych wyzwań współczesnego świata cyfrowego, rozwijając świadomość zagrożeń oraz umiejętność skutecznego reagowania na nowe formy ataków.

5. Zaawansowane zagadnienia w cyberbezpieczeństwie

AI – wielka szansa czy olbrzymie zagrożenie?

Sztuczna inteligencja znajduje zastosowanie w analizie zagrożeń i automatycznym wykrywaniu ataków. Jednocześnie może być wykorzystywana przez cyberprzestępców do tworzenia zaawansowanych zagrożeń, takich jak deepfake czy zautomatyzowane kampanie phishingowe.

NIS 2 – nowa dyrektywa w UE

Dyrektywa NIS 2 nakłada na organizacje obowiązek podniesienia poziomu cyberbezpieczeństwa oraz raportowania incydentów. Omawiamy kluczowe wymagania, zmiany prawne oraz praktyczne aspekty wdrażania przepisów w instytucjach i firmach.

Bezpieczeństwo fizyczne

Cyberbezpieczeństwo zaczyna się od ochrony fizycznej infrastruktury. Przedstawiamy zabezpieczenia serwerowni, systemy kontroli dostępu, monitoring oraz procedury ochrony sprzętu przed kradzieżą i sabotażem.

Zarządzanie incydentami bezpieczeństwa

Szybka i właściwa reakcja na incydenty minimalizuje ich skutki. Uczestnicy poznają etapy reagowania, zasady tworzenia zespołów CSIRT, analizę przyczyn zdarzeń oraz planowanie działań naprawczych.

Szyfrowanie – kluczowe techniki ochrony danych

Wyjaśniamy różnice między szyfrowaniem symetrycznym i asymetrycznym oraz wskazujemy, kiedy stosować konkretne rozwiązania. Omawiamy także praktyczne narzędzia do zabezpieczania danych na dyskach, w komunikacji oraz podczas transmisji online.

Zarządzanie ryzykiem w cyberbezpieczeństwie

Przedstawiamy metody identyfikacji zagrożeń oraz oceny ryzyka w organizacji. Uczymy, jak wdrażać polityki bezpieczeństwa, zarządzać podatnościami oraz przygotowywać strategie minimalizacji skutków incydentów.

Moduł został przygotowany z myślą o osobach, które chcą zdobyć pogłębioną wiedzę oraz praktyczne umiejętności niezbędne do skutecznej ochrony instytucji i firm w dynamicznie rozwijającym się środowisku cyberzagrożeń.

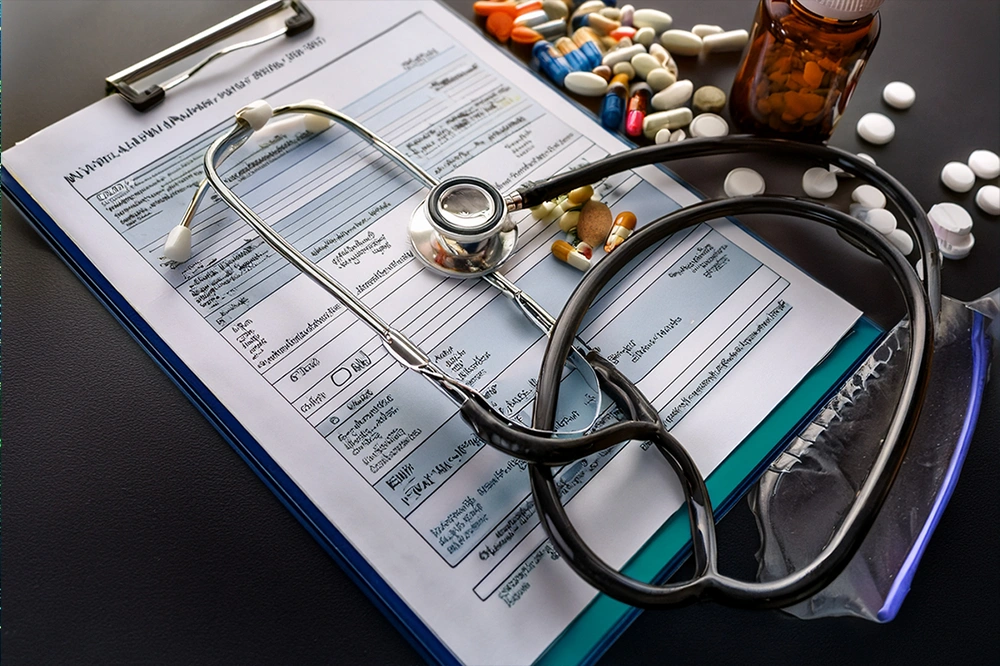

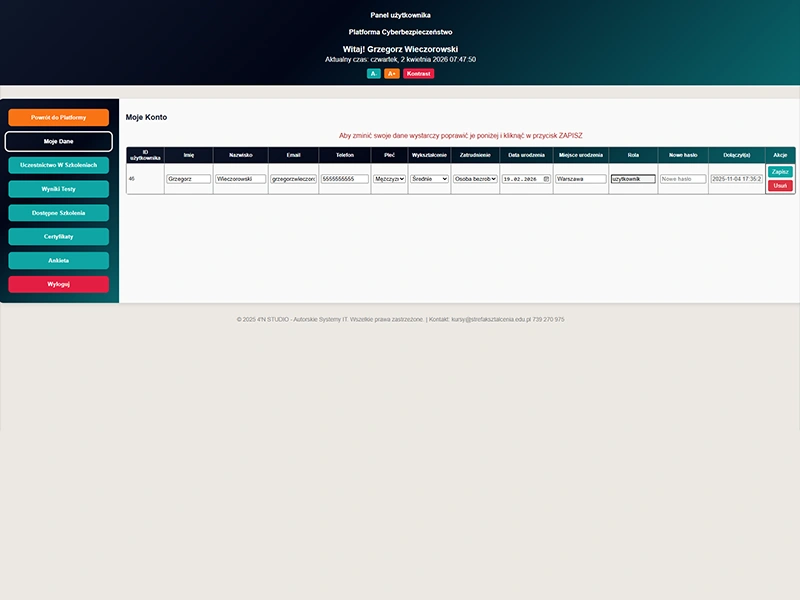

Nasze platformy edukacyjne posiadają intuicyjne i nowoczesne panele użytkownika, które zostały zaprojektowane z myślą o maksymalnej wygodzie, czytelności oraz prostocie obsługi. Użytkownik ma szybki dostęp do wszystkich najważniejszych funkcji systemu w jednym miejscu.

Przejrzysty interfejs oraz logiczny układ sekcji pozwalają na sprawne poruszanie się po platformie zarówno osobom początkującym, jak i zaawansowanym użytkownikom. System automatycznie zapisuje wszystkie postępy w czasie rzeczywistym oraz zapewnia pełną synchronizację danych.

Funkcje panelu użytkownika:

Moje dane: możliwość pełnej edycji danych osobowych, aktualizacji informacji kontaktowych, zmiany hasła oraz zarządzania ustawieniami profilu użytkownika. Wszystkie zmiany są zapisywane w czasie rzeczywistym i synchronizowane z systemem administracyjnym.

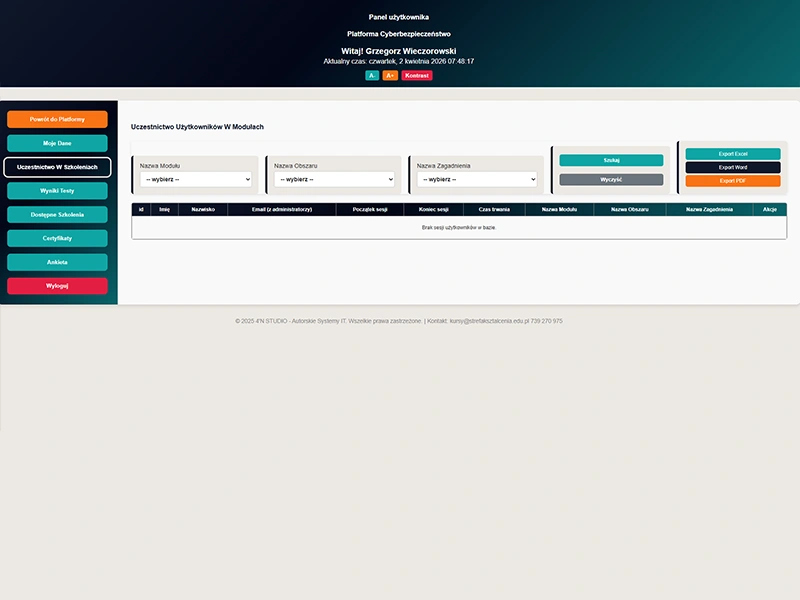

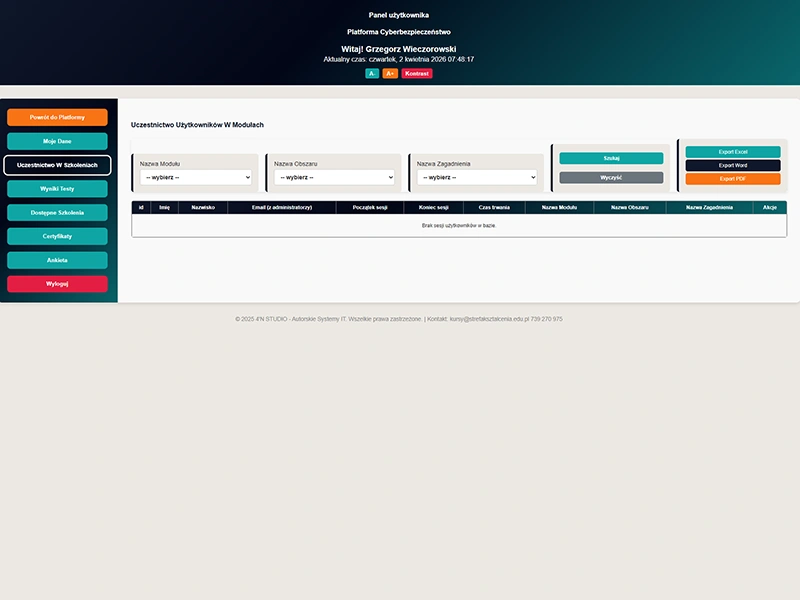

Uczestnictwo w szkoleniach: dostęp do aktywnych i ukończonych kursów wraz z pełną historią udziału, obejmującą m.in. ID użytkownika, dane sesji, czas trwania, moduły oraz obszary tematyczne. System umożliwia pełną analizę aktywności i postępów.

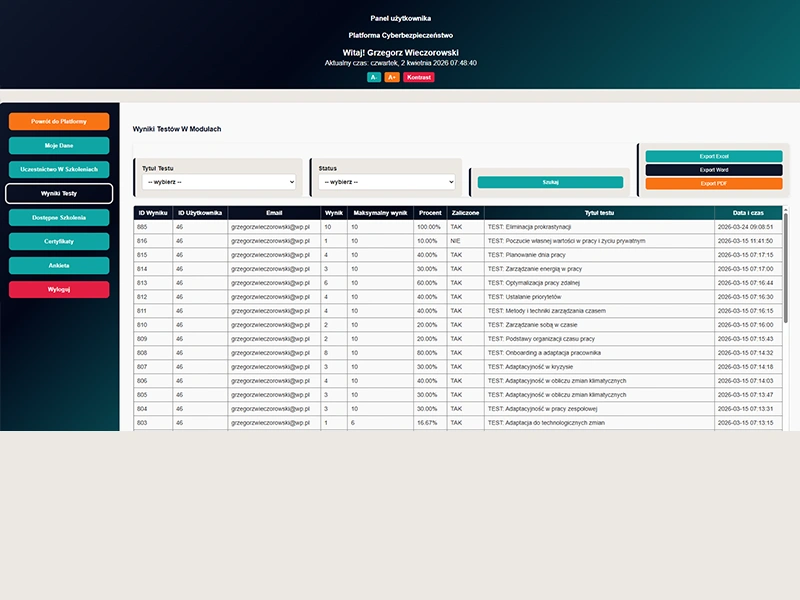

Wyniki testów: szczegółowy podgląd wyników testów wraz z analizą punktową, procentową, informacją o zaliczeniu, tytułem testu oraz datą i godziną wykonania.

Dostępne szkolenia: przejrzysty katalog kursów z możliwością szybkiego zapisu i natychmiastowego rozpoczęcia nauki bez zbędnych formalności.

Certyfikaty: pełne zestawienie testów i modułów wraz ze statusem zaliczenia. Po ukończeniu wszystkich wymaganych elementów system automatycznie umożliwia wygenerowanie certyfikatu ukończenia szkolenia.

W przypadku problemów z pobraniem certyfikatu zaleca się odświeżenie przeglądarki (F5) w celu synchronizacji danych.

Ankiety: formularze oceny szkoleń oraz zbieranie opinii dotyczących jakości platformy, materiałów i procesu nauki, wspierające dalszą optymalizację systemu.

Dzięki pełnej integracji z systemem raportowania, analityką oraz automatyzacją procesów, panel użytkownika stanowi centralne miejsce zarządzania edukacją, umożliwiając kontrolę postępów, wyników oraz rozwój kompetencji w czasie rzeczywistym.

System został wyposażony w intuicyjny panel administracyjny umożliwiający pełne zarządzanie użytkownikami, szkoleniami oraz strukturą organizacyjną. Administrator posiada dostęp do wszystkich kluczowych danych w jednym miejscu.

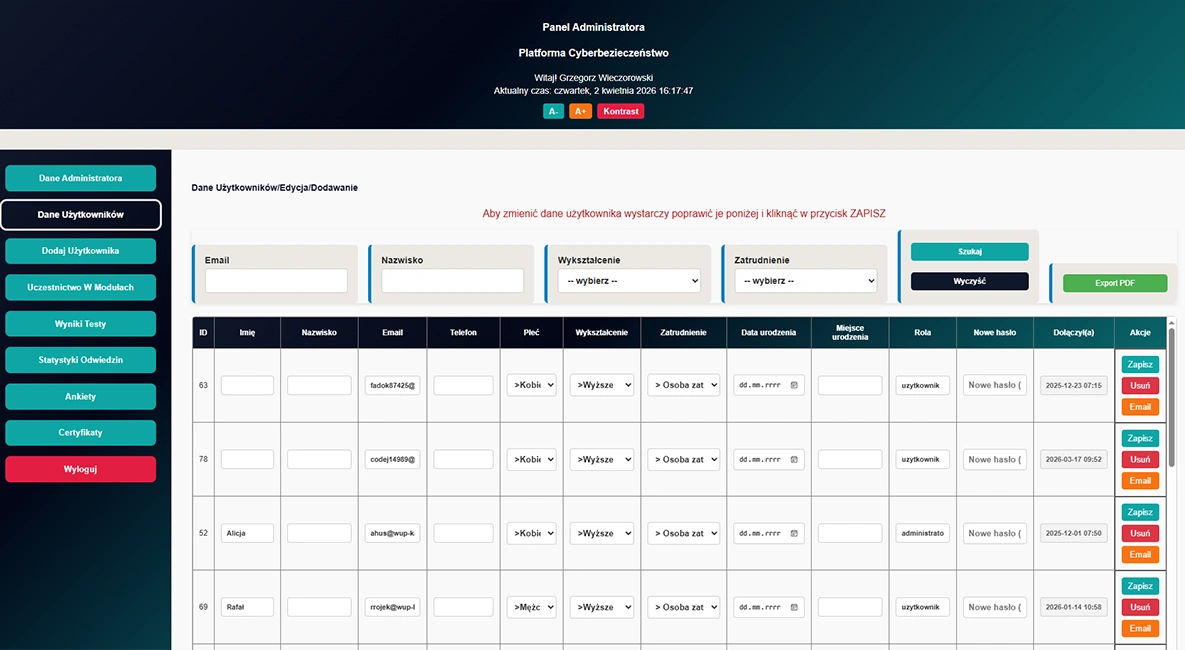

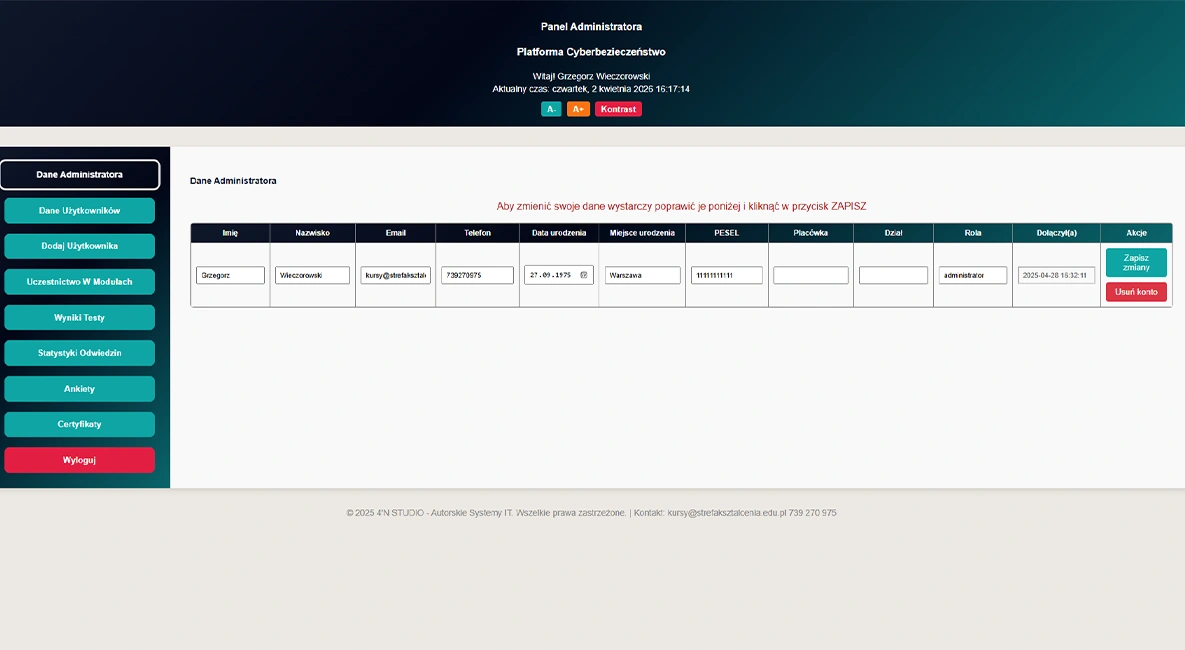

Edycja danych odbywa się w czasie rzeczywistym – wystarczy wprowadzić zmiany w formularzu i kliknąć przycisk ZAPISZ, aby system automatycznie zaktualizował informacje.

Dane administratora: edycja imienia, nazwiska, email, telefonu, daty i miejsca urodzenia, PESEL, placówki, działu, roli oraz daty dołączenia. Możliwość zapisania zmian lub usunięcia konta.

Zarządzanie użytkownikami: edycja i dodawanie użytkowników z pełnym zestawem danych: email, imię, nazwisko, telefon, płeć, wykształcenie, zatrudnienie, data i miejsce urodzenia, rola oraz hasło. System umożliwia również przypisywanie grup użytkowników.

Wyszukiwanie i filtrowanie: możliwość szybkiego wyszukiwania użytkowników według emaila, nazwiska, wykształcenia i statusu zatrudnienia oraz czyszczenia filtrów jednym kliknięciem.

Eksport danych: generowanie raportów użytkowników oraz danych systemowych w formacie PDF w celu archiwizacji lub dalszej analizy.

Komunikacja z użytkownikami: bezpośrednia wysyłka wiadomości e-mail z poziomu panelu administracyjnego, umożliwiająca szybki kontakt i informowanie o szkoleniach lub zmianach.

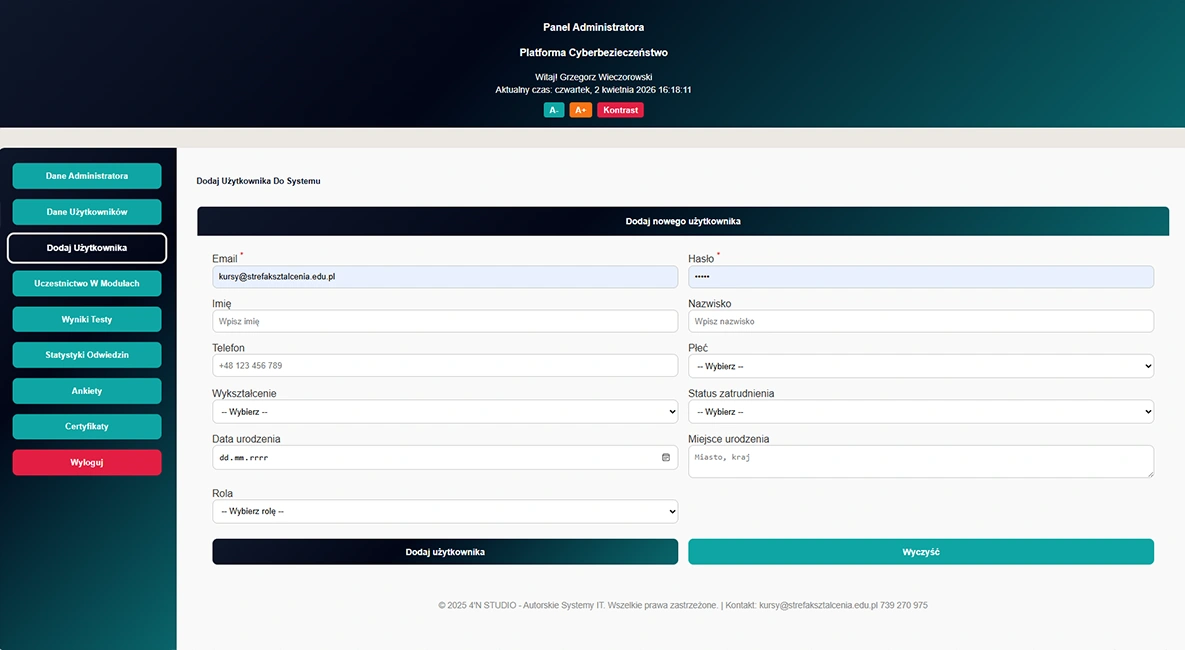

Dodawanie użytkowników: możliwość tworzenia nowych kont z przypisaniem roli (administrator lub użytkownik), danych osobowych oraz grupy szkoleniowej.

Wszystkie operacje są zautomatyzowane i synchronizowane z systemem raportowania, co pozwala na pełną kontrolę nad strukturą organizacji oraz procesem szkoleniowym.

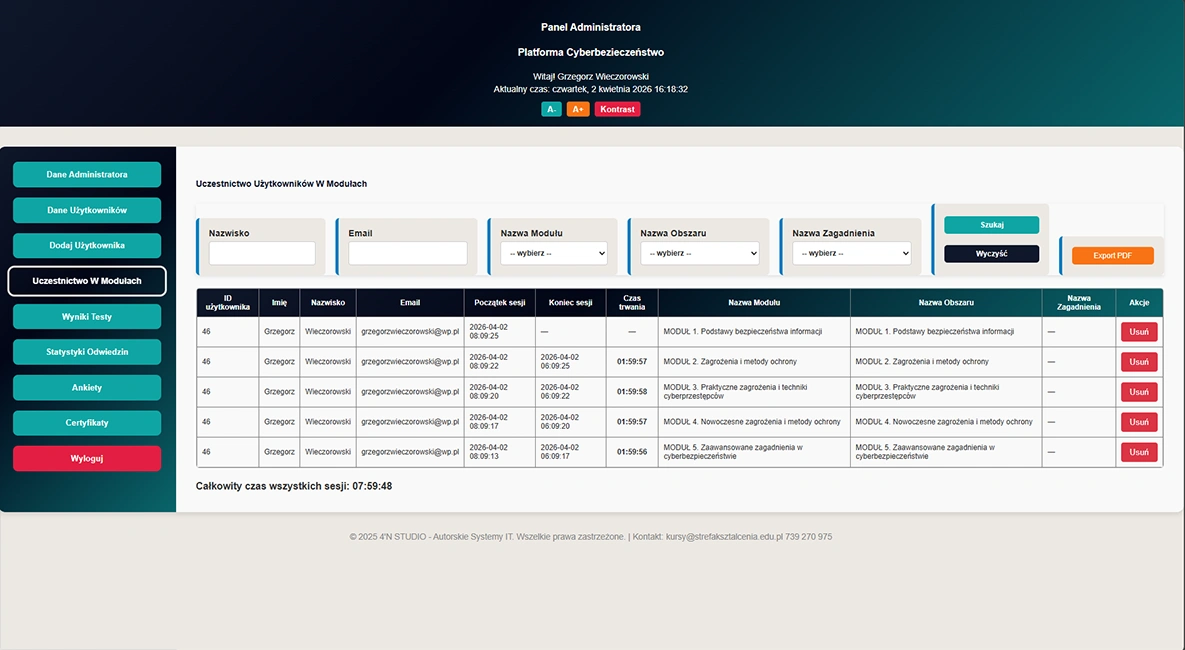

Uczestnictwo w modułach: system rejestruje pełną aktywność użytkowników w ramach modułów, obszarów i zagadnień wraz z dokładnym czasem sesji.

Filtrowanie uczestnictwa: możliwość wyszukiwania po nazwisku, emailu, nazwie modułu, obszaru oraz zagadnienia z opcją resetowania i wyszukiwania danych.

Dane sesji: ID użytkownika, imię, nazwisko, email, początek i koniec sesji, czas trwania oraz przypisane moduły edukacyjne.

Zarządzanie wpisami: możliwość usuwania rekordów oraz analizy aktywności użytkowników w czasie rzeczywistym.

Raporty PDF: generowanie pełnych raportów uczestnictwa użytkowników w modułach do celów administracyjnych i analitycznych.

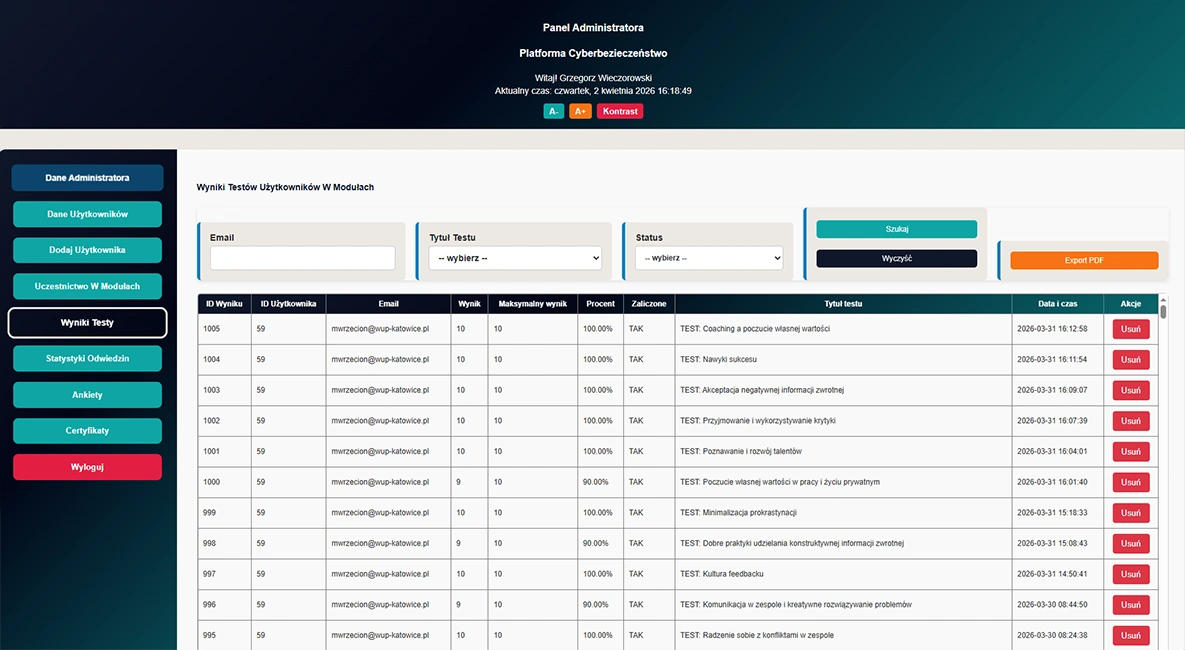

Wyniki testów użytkowników: system rejestruje wszystkie wyniki testów wykonanych w ramach modułów szkoleniowych wraz z pełną historią podejść.

Filtrowanie wyników: możliwość wyszukiwania po emailu, tytule testu oraz statusie zaliczenia z opcją czyszczenia i ponownego wyszukiwania.

Dane wyników: ID wyniku, ID użytkownika, email, wynik, maksymalny wynik, procent, status zaliczenia, tytuł testu oraz data i czas wykonania.

Zarządzanie wynikami: możliwość usuwania wpisów oraz analizy postępów użytkowników w czasie rzeczywistym.

Eksport PDF: generowanie raportów wyników testów do plików PDF w celu archiwizacji, analizy i raportowania szkoleniowego.

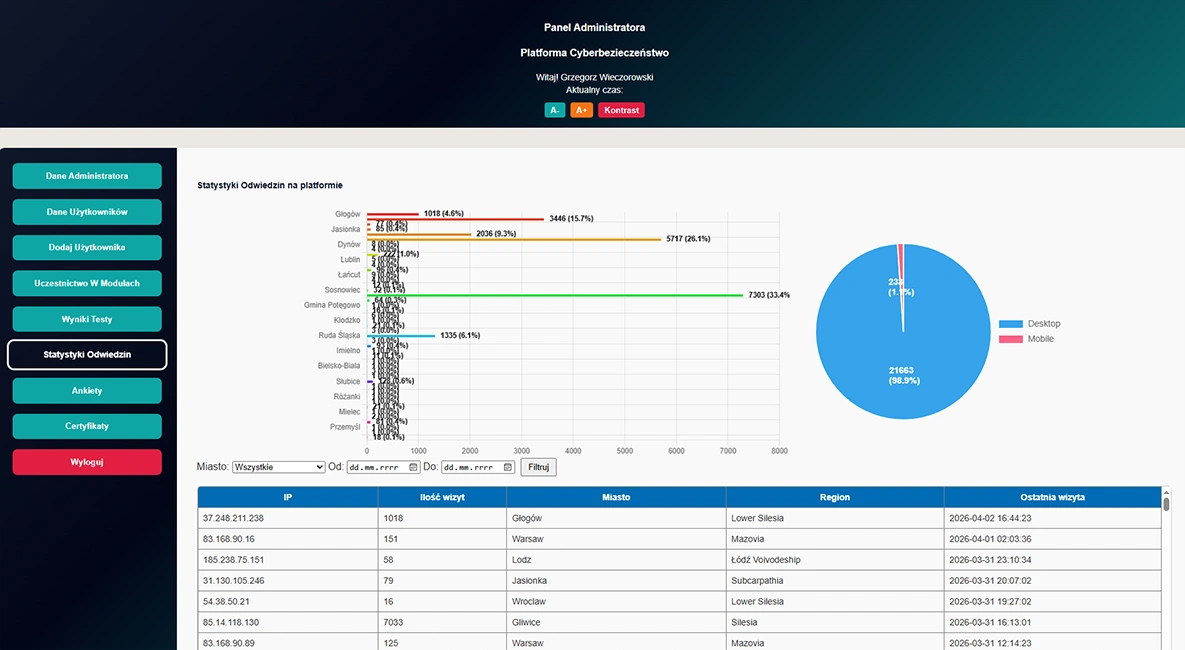

Statystyki odwiedzin na platformie: system monitoruje ruch użytkowników w czasie rzeczywistym, umożliwiając analizę aktywności według lokalizacji i czasu.

Filtrowanie danych: możliwość filtrowania odwiedzin według miasta oraz zakresu dat (od – do) w celu precyzyjnej analizy ruchu.

Dane statystyczne: IP użytkownika, liczba wizyt, miasto, region oraz data ostatniej wizyty na platformie.

Przykład wpisu: IP – 192.168.0.1, 12 wizyt, miasto: Katowice, region: Śląskie, ostatnia wizyta: 2026-03-27.

Analiza ruchu: możliwość oceny popularności platformy oraz aktywności użytkowników w różnych regionach.

Raportowanie: dane mogą być eksportowane do PDF w celu dalszej analizy i archiwizacji statystyk odwiedzin.

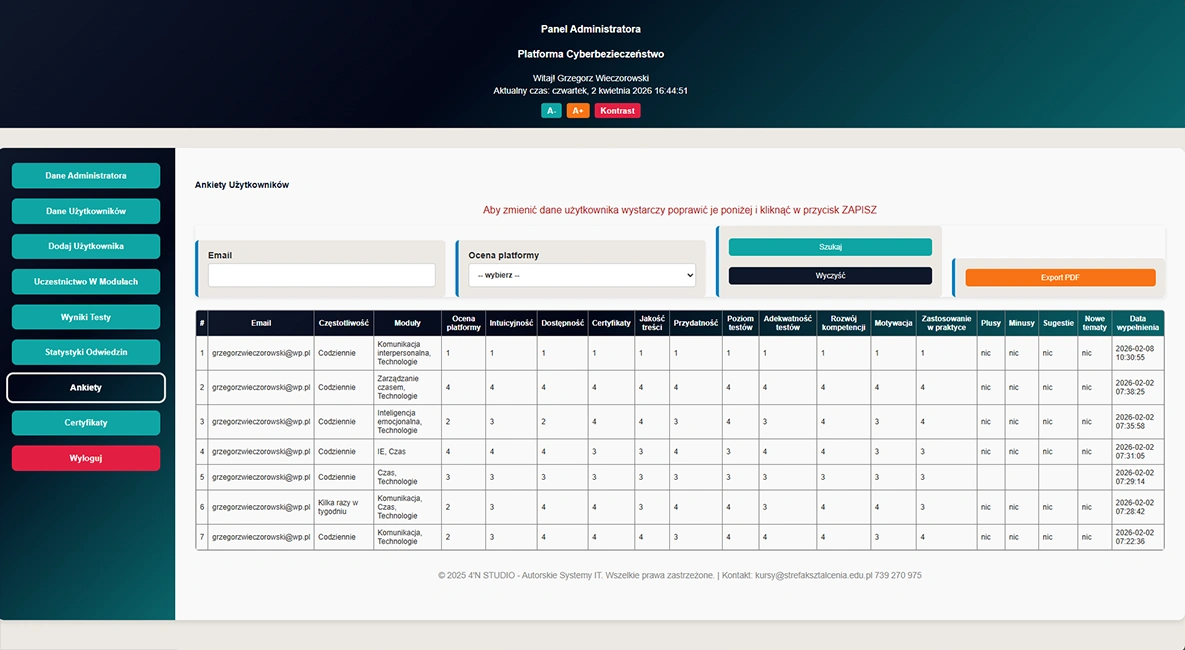

Ankiety użytkowników: system umożliwia zbieranie szczegółowych opinii od użytkowników dotyczących jakości platformy, modułów oraz procesu nauczania.

Filtrowanie ankiet: możliwość wyszukiwania po emailu oraz ocenie platformy z opcją czyszczenia filtrów i ponownego wyszukiwania danych.

Dane ankiety: email, częstotliwość korzystania, ocena platformy, intuicyjność, dostępność, certyfikaty, jakość treści, przydatność, poziom testów, adekwatność testów, rozwój kompetencji, motywacja oraz zastosowanie w praktyce.

Dodatkowe opinie: użytkownicy mogą dodawać plusy, minusy, sugestie oraz propozycje nowych tematów szkoleniowych.

Przykład wpisu: wypełniona ankieta zawiera szczegółową ocenę modułów, systemu testów oraz użyteczności platformy wraz z datą wypełnienia.

Analiza jakości: system umożliwia analizę satysfakcji użytkowników i identyfikację obszarów wymagających poprawy.

Raport PDF: możliwość eksportu wszystkich ankiet do pliku PDF w celu analizy i raportowania jakości platformy.

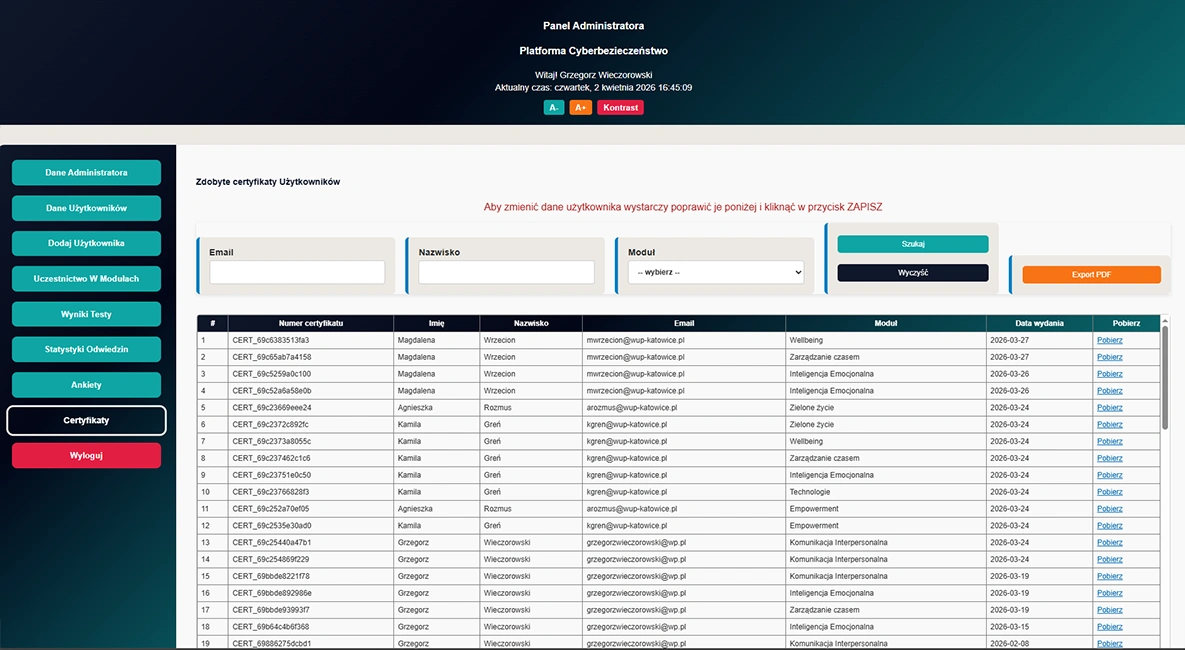

Zdobyte certyfikaty użytkowników: system rejestruje wszystkie wydane certyfikaty po ukończeniu modułów szkoleniowych oraz zdaniu testów końcowych.

Filtrowanie certyfikatów: możliwość wyszukiwania po emailu, nazwisku oraz module z opcją czyszczenia i eksportu danych.

Dane certyfikatu: numer certyfikatu, imię, nazwisko, email, przypisany moduł oraz data wydania.

Przykład wpisu: certyfikat użytkownika zawiera numer identyfikacyjny, dane osobowe oraz moduł np. „Zarządzanie czasem i produktywność”.

Wydawanie certyfikatów: system automatycznie generuje certyfikaty po spełnieniu wymagań szkoleniowych.

Pobieranie certyfikatów: użytkownicy mogą pobrać swoje certyfikaty w formacie PDF.

Eksport PDF: możliwość generowania pełnych raportów certyfikatów dla administracji.

Skontaktuj się z nami, aby omówić potrzeby biznesowe i dobrać optymalne rozwiązania informatyczne.

Chętnie odpowiemy na wszystkie pytania i pomożemy dobrać usługi IT najlepiej dopasowane do potrzeb Twojej organizacji.

Zadzwoń do nas: +48 739 270 975

Poznajemy Twoje potrzeby i cele biznesowe.

Przeanalizujemy wymagania techniczne i zaproponujemy najlepsze rozwiązania.

Otrzymasz dopasowaną propozycję współpracy.

🔒 Gwarantujemy poufność informacji oraz brak zobowiązań po pierwszym kontakcie.